Un estudio revela que el 25% de los nodos de salida de Tor están comprometidos

En mayo de 2020 se encontró un grupo de nodos de salida de Tor que estaban interfiriendo con el tráfico de salida. Específicamente, dejaban casi todo ...

Las PYMES y Startups, suponen en nuestro país el 99'9% del tejido empresarial, crean el 66% del empleo industrial y representan el 62% del PIB. Argumentos más que de sobra para proteger al motor de la economía actual.

España ya es el sexto país con más ciberataques del planeta. Y la correcta gestión de la prevención, reducción de vectores de ataque y dotación de datos sobre la seguridad informática de tu empresa se ha vuelto elemento clave para crecer con tu negocio.

Este factor se ha vuelto sumamente preocupante para los gobiernos. Las administraciones, tanto públicas como privadas, se están haciendo cada vez más conscientes de que la transición digital supone una inversión en seguridad por antonomasia. Un cambio de estructura en los procedimientos de seguridad hace mella en cualquier sector. Y se necesitan cada vez más proveedores de seguridad informática de calidad que gestionen de forma profesional y cercana. Sin paliativos.

Ya no sólo se trata de gestionar licencias para antivirus. Desde hace varios años, se está haciendo cada vez más compleja la gestión de una red protección externa e interna.

Y por ello, se necesita de un equipo de especialistas en el campo IOT que sepa gestionar una red que albergue elementos y sistemas que permitan proteger los perímetros en instalaciones de ciberdelincuentes.

Palo Alto, nuestro fabricante de mayor prestigio reconocido, está ubicado en la posición más alta en el mercado de la ciberseguridad. Certificado como garantía para su uso en entornos gubernamentales y críticos. Trabaja con bullhost, para ofrecer las mejores soluciones en materia de seguridad perimetral y la correcta securización de las empresas en términos de ciberseguridad. Acercando soluciones que transforman procedimientos de actuación de forma que se cuide tanto a personas como organizaciones.

Suministradores de equipos de switches avanzados para Firewalling de última generación para redes, servidores y equipos que hacen que tu empresa garantice su actividad de la forma más cómoda y eficiente. Actuando como pilar fundamental en la gestión e implantación al usuario final para la correcta gestión de la minimización de los vectores de ataque que se puedan producir. Capacitando a la empresa de una distribución de red sin igual.

Bullhost, empresa de ciberseguridad Informática, se encarga de fomentar y acercar las seguridad a las PYMES y empresas industriales mediante la clasificación de todo el tráfico, la determinación del caso de uso empresarial y la asignación de políticas con el fin de permitir y proteger el acceso a soluciones pertinentes, incluidas las aplicaciones SaaS. Gracias a las auditorías de ciberseguridad.

Evitar las amenazas eliminando aplicaciones no deseadas para reducir la superficie de amenazas y poder aplicar políticas de seguridad selectivas para bloquear exploits de vulnerabilidades, virus, spyware, bots y malware desconocido (APT).

Proteger los centros de datos por medio de la validación de aplicaciones, el aislamiento de datos, el control sobre las aplicaciones no apropiadas y la prevención de amenazas de alta velocidad.

Escudar los entornos de computación en la nube pública y privada con una mayor visibilidad y control; implementar, aplicar y mantener políticas de seguridad al mismo ritmo que las máquinas virtuales.

Adoptar una informática móvil segura extendiendo la plataforma de seguridad de nueva generación a todos los usuarios y dispositivos, independientemente de su ubicación.

Agilizar la gestión de dispositivos, redes y políticas con funciones de administración intuitivas que se adapten a la estructura de la organización.

Clasificar todo el tráfico en todos los puertos y en todo momento. Hoy en día las aplicaciones y el contenido asociado a ellas pueden eludir fácilmente un firewall basado en puertos mediante diversas técnicas. Su plataforma de seguridad de nueva generación aplica de forma nativa múltiples mecanismos de clasificación al flujo de tráfico para identificar las aplicaciones, las amenazas y el malware. Se clasifica todo el tráfico, con independencia del puerto, el tipo de cifrado (SSL o SSH) o las técnicas evasivas empleadas. Las aplicaciones no identificadas (que representan un pequeño porcentaje del tráfico, pero suponen un elevado riesgo potencial) se categorizan automáticamente para su gestión sistemática.

Reducir la superficie expuesta a amenazas y prevenir los ciberataques. Una vez que se haya clasificado el tráfico por completo, podremos reducir la superficie expuesta a amenazas de red permitiendo ciertas aplicaciones y denegando las demás. A continuación, podremos aplicar métodos de prevención de ciberataques coordinados a fin de bloquear sitios de malware conocidos y frenar exploits de vulnerabilidades, virus, spyware y consultas de DNS maliciosas. El malware personalizado o desconocido se analiza e identifica ejecutando los archivos y observando directamente su comportamiento malicioso en un entorno sandbox virtualizado. Cuando se descubre nuevo malware, se genera y entrega automáticamente una firma para el archivo infectado y para el tráfico relacionado.

Asignar el tráfico de las aplicaciones y las amenazas asociadas a usuarios y dispositivos. A fin de mejorar la estrategia de seguridad y reducir los tiempos de respuesta a incidentes, resulta esencial asignar el uso de una aplicación a un usuario y un tipo de dispositivo, así como poder aplicar ese contexto a sus políticas de seguridad. La integración con una amplia gama de repositorios de usuarios empresariales permite identificar al usuario y el dispositivo de Microsoft® Windows®, Mac® OS X®, Linux®, Android® o iOS que acceden a la aplicación. Combinar la visibilidad y el control de los usuarios y los dispositivos.

El servicio de soporte de bullhost te ayudará con la monitorización de sistemas como en operaciones remotas (10 x 5).

Con el respaldo de la marca más avanzada en protección de datos con metodologías modernas nº1. Veeam, cuenta con la tecnología más preparada para proporcionar resiliencia de datos a través de un backup seguro y soluciones de recuperación rápidas y fiables.

Asegura tus datos con una copia de respaldo local, en Cloud o de forma hibrida para mejorar tu estrategia 3,2,1.

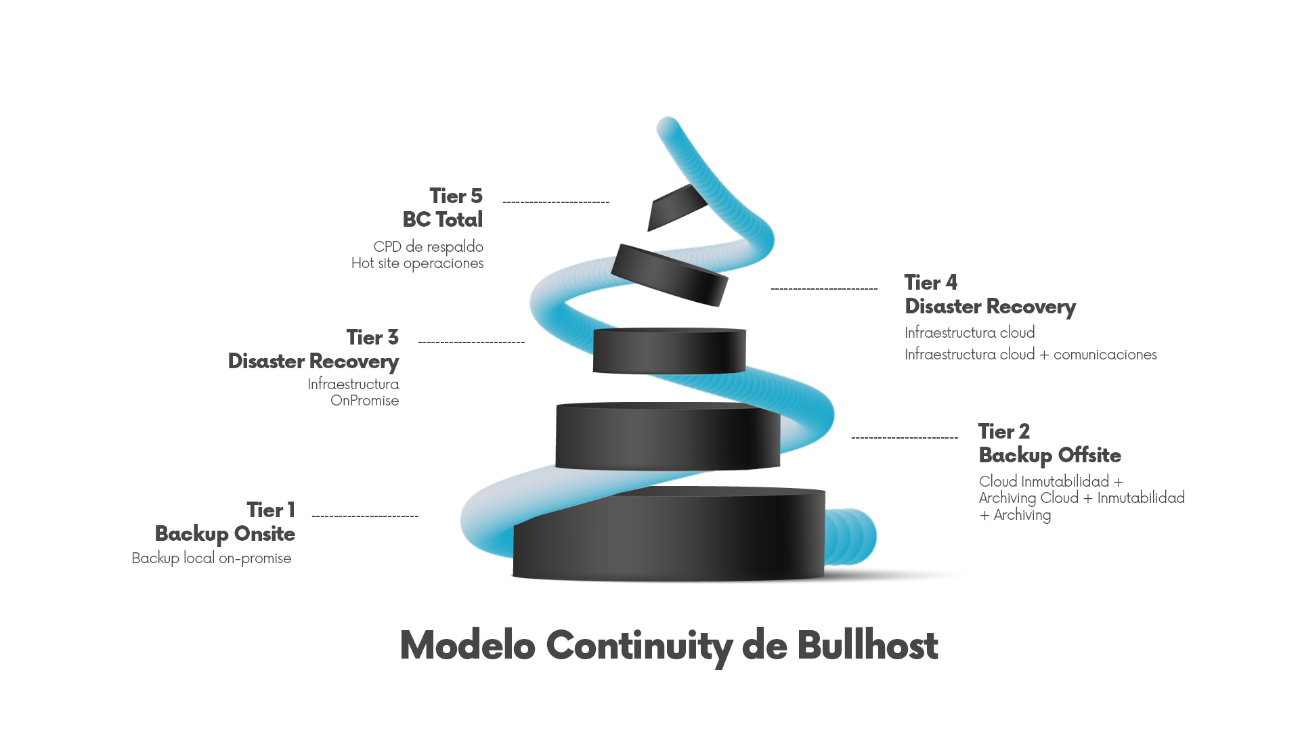

Bullbackup te acerca las mejores soluciones implementando en modo servicio de pago por uso o como proyecto de llave en mano, todo ello con la garantía de la capa de servicio de Bullhost desde un backup Offsite de nivel 2 al gestionado completo, dentro de nuestro SOC ubicado en el centro de excelencia de ciberseguridad de Leioa.

Gestionar tus copias de seguridad nunca fue tan fácil. A través de nuestros dispositivos de backup (físicios o virtuales) en contínua monitorización y gestión por nuestro equipo experto de ciberseguridad.

Lleva tus datos a la nube y controla el clima de tu negocio gracias a la infraestructura ubicada en data centers de alta seguridad, garantizando la confidencialidad y seguridad necesarias, de forma inmutable.

Dispondrás con dos cartas bajo la manga con los que podrás gestionar tus datos almacenando una primera copia de seguridad en local y una segunda en Cloud. Consiguiendo así completar la regla del 3,2,1.

En bullhost te orientamos para que tomes la mejor decisión:

Para que un seguro sea la herramienta óptima para paliar los efectos de un ciberataque deberá disponer de las siguientes características como mínimo:

Los beneficios de un servicio de seguros contra ciber amenazas ofrece múltiples opciones que refuerzan la posibilidad de éxito y continuidad de tu negocio. Basando las diferentes prestaciones en necesidades de la compañía y operar de forma cubierta tu actividad laboral con un respaldo

El precio de contratación de un seguro de ciberseguridad para PYMES oscila desde 35€ hasta 2200€ al mes según las tarifas y condiciones contratadas. Siempre y cuando no incluya la auditoria inicial y otros servicios complementarios.

Bullhost protege tus datos para impulsar tu futuro.

En mayo de 2020 se encontró un grupo de nodos de salida de Tor que estaban interfiriendo con el tráfico de salida. Específicamente, dejaban casi todo ...

Mas de 7 millones de páginas WordPress son afectadas a causa de las vulnerabilidades encontradas en plugins. Permitiendo así que los atacantes se hag...

En 2020 Bullhost decidió dar un paso adelante. Kaspersky es el fabricante con el cual apostamos por crecer en soluciones de ciberseguridad. Ambas orga...